不知道差友们目前有没有考虑过买个摄像头或者正在使用智能摄像头的?

智能摄像头这么小的一个东西价格也不贵,配合它的智能监控功能,无论是拿来在没人的时候看家护院还是照看留守在家的猫狗主子都再合适不过。

然而我们都知道任何凡是涉及隐私的东西,不管它看起来有多么安全难免都会存在隐私泄露的问题。

再加上这件事情又刚好涉及到个人隐私泄露,所以谷歌直接把自家设备上所有的小米设备集成功能都暂时给禁了。。。

这到底是咋回事呢?

漏洞会对国内正在使用小米摄像头的人有影响吗?

别急,先让世超帮差友们简单梳理下这事的经过。

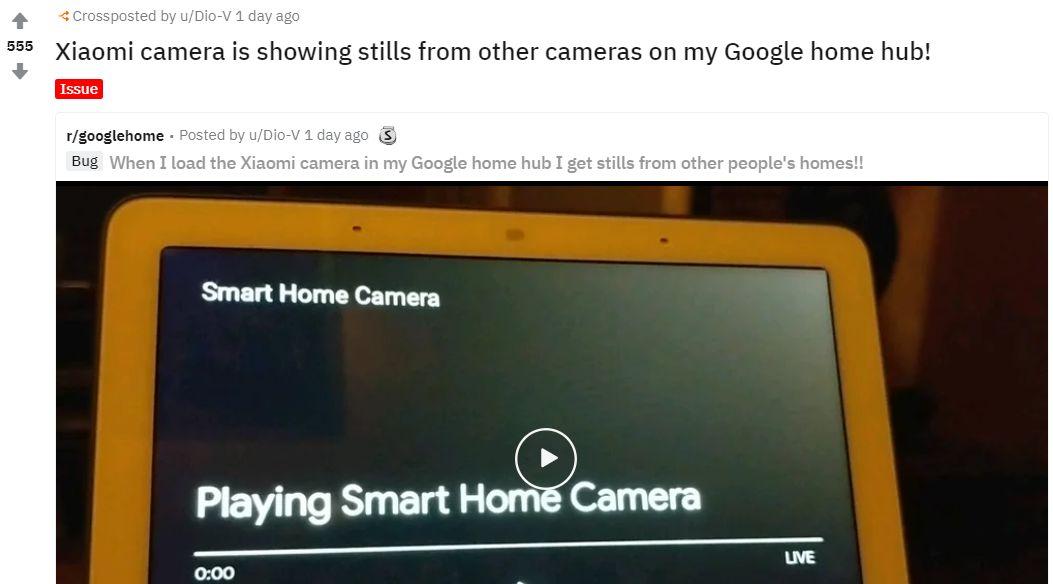

事情的起因最先是由国外一位名叫“ Dio-V ”网友在 Reddit 上发的一个帖子引起的。

事情的起因最先是由国外一位名叫“ Dio-V ”网友在 Reddit 上发的一个帖子引起的。

当时他正在把小米米家安全摄像头连接到 Google Nest Hub( 带显示屏的智能家居设备 )上准备看看自家情况时,却意外的看到了别人家的画面。

而且这画面显示的是来自购买了相同硬件的随机人群家中获取的静态图像,每当他点进去查看摄像头的画面时,图片里的场景都会有所变化。

从他当时上传的几张照片里。

从他当时上传的几张照片里。

我们可以看到正在熟睡的婴儿。

正躺在客厅椅子上的老人。

还有空无一人的房间。

虽然这画面是静止并且随机的,有些画面也只有一部分而且上面的时间戳也不一样,但以上这些都不是发帖人家里的摄像头应该捕捉到的画面。

虽然这画面是静止并且随机的,有些画面也只有一部分而且上面的时间戳也不一样,但以上这些都不是发帖人家里的摄像头应该捕捉到的画面。

与此同时,他还顺带把自己购买的摄像头型号截图上传到了帖子上。

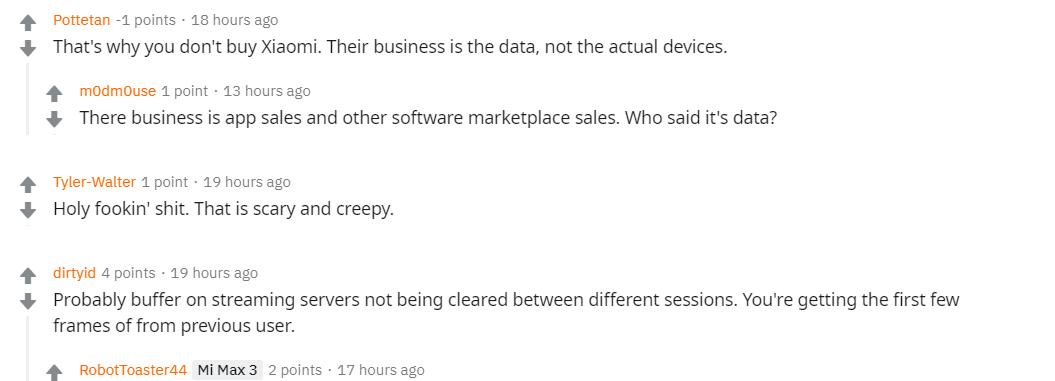

消息一出论坛上不少的网友们都炸了,很快就在原帖下引起了热议:

消息一出论坛上不少的网友们都炸了,很快就在原帖下引起了热议:

“太可怕了”、“这就是我为什么不购买小米的原因,他们的业务是数据,而不是实际的设备 ”、“这是 Google 的问题,还是小米的问题?”。。。

事情曝光没多久。

当事人之一的谷歌就对媒体发布声明说:“ 我们已经意识到了这一问题,并正在与小米联系以进行修复。同时,我们正在禁用设备上的小米集成。”

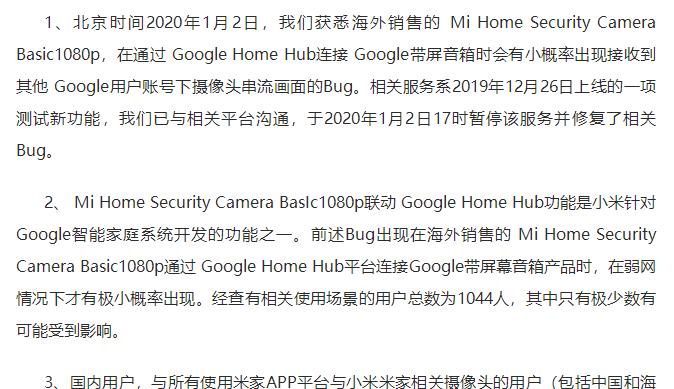

随后小米针对这件事也作出了回应:

整个事故是由上线的一项测试新功能的 bug 引起的,在弱网情况下才有极小概率出现,目前 bug 已经得到了修复,国内用户不受影响。

原来是 bug 的问题,好在其中只有极少数的人有可能受到影响,不过贸然在用户上测试新功能真的好吗。。。

原来是 bug 的问题,好在其中只有极少数的人有可能受到影响,不过贸然在用户上测试新功能真的好吗。。。

自此小米摄像头用户在谷歌智能家居设备上收到其他用户串流画面的事件才正式告一段落。

如果世超没记错的话,在小米之前也有其它品牌的智能摄像头被爆出过隐私泄露的问题,有些隐私泄露就不是因为 bug ,而是真正的黑客故意入侵了。

亚马逊摄像头被黑后和女孩对话,称他是圣诞老人▼

这里可能有些差友会好奇为啥摄像头看起来这么不安全,就算是诸如谷歌、亚马逊等技术实力不弱的大公司的摄像头产品也会有隐私泄露的问题?

这里可能有些差友会好奇为啥摄像头看起来这么不安全,就算是诸如谷歌、亚马逊等技术实力不弱的大公司的摄像头产品也会有隐私泄露的问题?

理由说出来差友们可能会不信,摄像头之所以会泄露隐私,可能是因为它们都太过智能了。。。

众所周知现在的智能摄像头,除了摄像头本身外,肯定还会有联网到云端以及手机端查看的功能。

因为只有这样,我们才可以直接使用家里的 Wi-Fi 来和它联网,并且在我们手机的 App 里远程实时查看监控家里的环境。

因为只有这样,我们才可以直接使用家里的 Wi-Fi 来和它联网,并且在我们手机的 App 里远程实时查看监控家里的环境。

正是由于摄像头在实现监控过程中的中间环节越多,就越容易出现问题。

正是由于摄像头在实现监控过程中的中间环节越多,就越容易出现问题。

拿 Wi-Fi 来说,摄像头和云端采用的通信协议是通用的还是私有的每个摄像头都有区别;app 和云端连接时通信流量有没有加密或者挟持谁也说不准。

网友们常用密码排名▼

我们在使用配套的云服务时,对用户注册的密码复杂度有无要求、支持单点登录还是多点登录、服务器本身有没有防火墙等都会影响摄像头的安全性。

如果想要破解你摄像头的人能够接触到实物的话就更方便了,直接像小偷撬锁一样通过调试接口、获取敏感权限、篡改存放着密码的存储介质就行。

暂且忽略摄像头的 bug 问题,谁能保证它能在另外几个环节做到面面俱到毫无纰漏呢?就算厂商做到了,不改初始密码直接用的人也大有人在。

暂且忽略摄像头的 bug 问题,谁能保证它能在另外几个环节做到面面俱到毫无纰漏呢?就算厂商做到了,不改初始密码直接用的人也大有人在。

所以。。。

如果家里面要装监控,一定买个好一点的摄像头,并且及时进行固件升级,密码也要设置的长一些,才能离 “ 被直播 ” 更远。

当然如果你不嫌麻烦的话也有更直接的物理方法:人不在时开摄像头,人回来时拔掉摄像头电源,这样起码隐私泄露时人是不会被拍进去了。。。